RDP爆破频发?三步加固远程桌面安全防线

2026-01-15 10:12分享

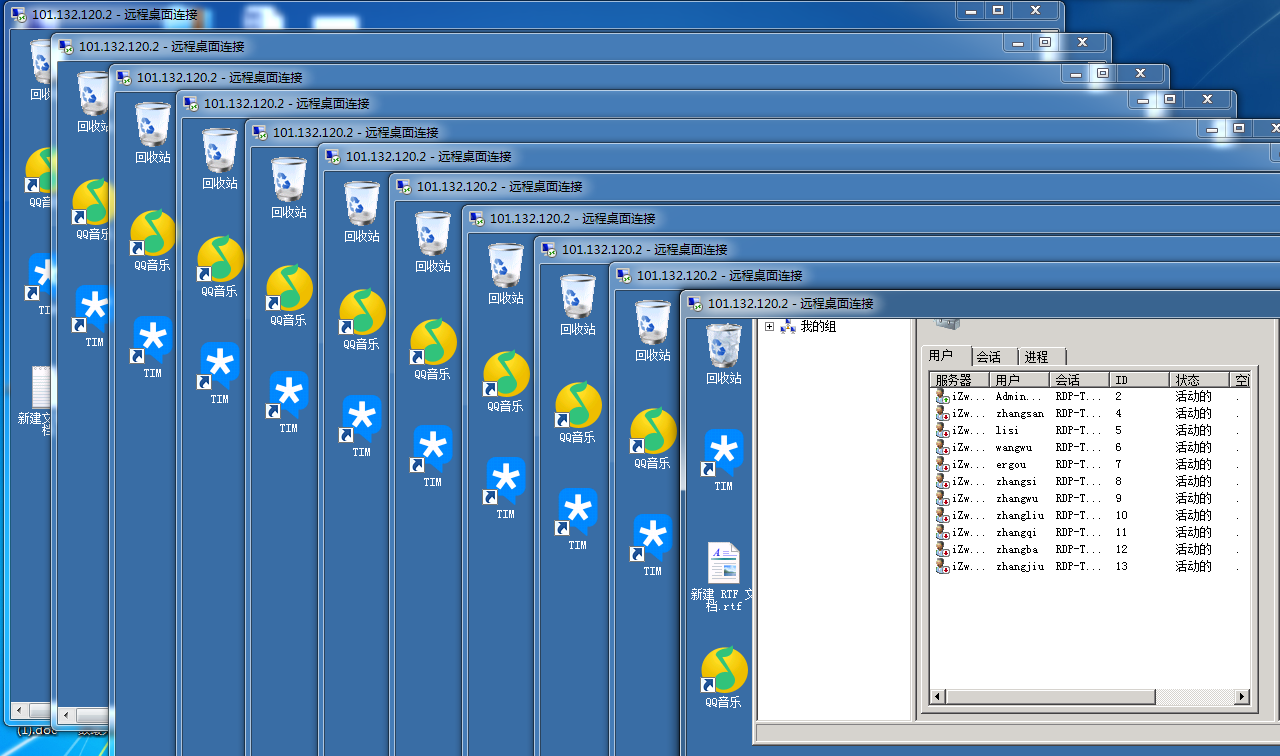

远程桌面协议(RDP)作为企业远程办公与系统管理的核心工具,已成为黑客攻击的首要突破口之一。近期安全机构监测显示,全球范围内超10万个独立IP地址组成僵尸网络,针对RDP服务发起大规模协同攻击,LockBit、Globelmposter等知名勒索软件家族更是将RDP弱口令爆破作为核心入侵路径,导致企业数据加密、业务中断等重大损失。面对愈演愈烈的RDP爆破威胁,企业亟需构建分层防御体系。本文将从实战角度出发,提出“身份验证加固-网络边界防护-终端监控审计”三步核心策略,结合和中科技安全产品,为企业打造全方位的RDP安全防线。

一、RDP爆破频发的核心原因与危害

RDP爆破攻击之所以居高不下,核心源于三点漏洞:一是默认配置暴露风险,RDP默认使用3389端口,成为黑客扫描工具的重点目标,只需通过端口扫描即可快速定位潜在攻击对象;二是弱密码问题突出,大量企业员工使用简单密码或统一密码,黑客通过字典暴力破解即可轻松获取登录凭据;三是防御措施缺失,部分企业未开启防爆破机制,也未对RDP访问进行权限管控,给攻击者提供了可乘之机。

RDP爆破成功后的危害极具毁灭性:攻击者获取系统权限后,可直接植入勒索软件加密核心数据,如Globelmposter 3.0变种通过RDP入侵后,会将数据库文件加密并添加.Ox4444后缀索要赎金;同时可能窃取企业敏感信息实施二次勒索,甚至操控设备加入僵尸网络,对其他目标发起攻击,形成连锁安全风险。

二、三步加固策略:筑牢RDP安全防线

第一步:身份验证加固,守住登录“第一道门”

RDP爆破的核心目标是获取合法登录凭据,因此强化身份验证机制是防御的基础。企业需从密码管理、多因素认证、账户管控三个维度提升登录门槛。

1. 推行强密码与定期更新机制:禁止使用简单密码、弱密码及与账户名相同的密码,强制设置包含大小写字母、数字、特殊符号的复杂密码,长度不低于12位。同时建立密码定期更新制度,每90天强制更换一次,避免长期使用同一密码增加泄露风险。对于管理员账户,需额外设置更严格的密码策略,禁止复用普通账户密码。

2. 强制启用多因素认证(MFA):单一密码验证已无法抵御暴力破解,企业需为所有RDP登录账户启用多因素认证,在密码验证基础上增加动态口令、生物识别(指纹/人脸)或硬件密钥验证环节。即使黑客破解了密码,也无法通过第二重验证获取访问权限,从根本上阻断凭据盗用风险。

3. 严控RDP登录账户权限:遵循最小权限原则,仅为必要岗位员工开放RDP登录权限,禁用不必要的管理员账户远程登录权限。同时开启账户锁定策略,设置连续登录失败3-5次后,自动锁定账户15-30分钟,有效遏制暴力破解尝试。技术层面,可借助和中科技神雕EDR的账户权限管控功能,批量配置RDP登录权限与锁定策略,实现全终端统一管理。

第二步:网络边界防护,切断攻击传播路径

黑客发起RDP爆破前,需先通过网络定位目标设备并建立连接,因此强化网络边界防护,可从源头减少攻击暴露面。

1. 隐藏RDP默认端口:RDP默认3389端口是黑客扫描的重点,企业应修改RDP默认端口为非标准端口(如50000以上随机端口),同时在防火墙中关闭3389端口对外映射。对于内网RDP访问,可通过端口映射仅允许指定网段设备访问,避免全内网暴露。需注意,端口修改后需及时更新终端远程连接配置,确保合法用户正常访问。

2. 建立RDP访问白名单:在防火墙或下一代防火墙(NGFW)中配置RDP访问白名单,仅允许企业办公网段、合法远程办公IP地址访问RDP服务,拒绝所有外部未知IP的连接请求。对于远程办公场景,优先通过企业VPN接入内网后再使用RDP,避免直接将RDP服务暴露在公网环境中。

3. 开启网络层防爆破功能:在防火墙或终端防护工具中启用RDP防爆破规则,对异常登录行为进行实时拦截。例如通过和中科技神雕EDR联动防火墙,设置RDP登录行为基线,当检测到单IP短时间内大量登录失败、多IP协同扫描等异常行为时,自动将可疑IP加入黑名单,阻断后续攻击尝试。

第三步:终端监控审计,及时发现并处置异常

即使建立了多重防护,仍需通过实时监控与审计,及时发现潜在的攻击尝试与违规访问行为,确保防御体系有效运转。

1. 实时监控RDP登录行为:部署终端行为分析工具,对所有RDP登录行为进行实时监控,重点关注异常登录场景,如非工作时间(凌晨0-6点)登录、异地IP登录、同一账户多终端同时登录等。一旦检测到异常,立即触发告警并通知安全团队核查,必要时通过神雕EDR一键断开异常RDP连接,隔离可疑终端。

2. 全面审计RDP操作日志:建立RDP登录与操作日志留存机制,详细记录登录账户、登录时间、登录IP、操作行为等信息,日志留存时间不低于6个月,满足合规审计要求。通过定期分析日志,可发现潜在的攻击痕迹(如多次失败登录记录)与违规操作,为安全优化提供依据。

3. 定期开展安全验证与演练:借助和中科技战鹰BAS的模拟攻击功能,定期对企业RDP安全防线进行渗透测试,模拟黑客RDP爆破、端口扫描等攻击行为,排查防护体系中的盲点与薄弱环节。同时组织安全应急演练,提升团队对RDP攻击的快速响应与处置能力。

三、总结:构建RDP全周期防御体系

RDP爆破攻击的频发,凸显了企业远程办公安全防护的短板。要有效抵御此类威胁,不能依赖单一防御措施,需构建“身份验证-网络边界-终端监控”的全周期防御体系,从登录入口、传播路径、行为监控三个核心环节形成闭环防护。和中科技神雕EDR的账户管控、防爆破与终端隔离功能,结合战鹰BAS的安全验证能力,可为企业RDP安全防护提供全方位技术支撑。

此外,企业还需加强员工安全意识培训,避免因弱密码、违规操作导致RDP安全漏洞;定期更新操作系统与终端防护工具补丁,修复已知安全漏洞。只有将技术防护与管理策略相结合,才能持续提升RDP安全防护水平,抵御不断迭代的攻击手段,保障远程办公与系统管理的安全稳定。

推荐阅读

相关新闻