一文读懂EDR:不止是“杀毒升级款”,更是终端安全的“守护神”

开篇先问大家一个问题:你以为把传统杀毒软件升级到最新版本,终端设备就能高枕无忧了吗?

答案或许会让你失望。如今的网络攻击早已不是“靠特征码就能识别”的简单病毒,无文件攻击、内存马、APT高级持续性威胁等手段,能轻松绕过传统防护,潜伏在电脑、服务器甚至IoT设备中,窃取数据或破坏运营。

这时,EDR——终端检测与响应系统,便成了企业和个人终端安全的“最后一道防线”。今天这篇文章,就带大家彻底搞懂EDR:它是什么、和传统杀毒有何区别、怎么用,看完就能上手配置基础防护。

一、先搞懂:EDR到底是什么?

EDR的全称是Endpoint Detection and Response,即“终端检测与响应”。这里的“终端”,既包括常用的电脑、笔记本、服务器,也涵盖手机、IoT设备等所有接入网络的终端设备。

简单来说,EDR的核心作用是:持续监视终端设备的所有行为,发现可疑威胁后及时报警并自动处置,同时记录完整的事件日志,方便后续溯源分析。

可能有人会说,这听起来和杀毒软件差不多?但实际上,两者的防护逻辑有着本质区别,用一个形象的比喻就能分清:

传统杀毒软件就像小区里的保安,只靠“黑名单(病毒特征库)”核对进出人员,遇到未在名单里的新型威胁,便束手无策;而EDR更像布满小区的“智能监控系统”,不仅盯着“可疑人员”,更会监控所有异常行为——比如有人半夜反复尝试撬锁、在公共区域乱接设备,哪怕这个人不在“黑名单”里,也会立刻报警并锁定区域。

举个真实案例:某大型国际机场采用完全隔离的“气隙网络”管理安保、后勤等关键运营,本以为与外网隔绝就万无一失,结果还是被恶意软件入侵。好在部署了IBM QRadar EDR后,不仅精准发现了隐藏在信息亭和值机设备中的恶意程序,还还原了五个月前的感染过程,最终在不中断航班运营的前提下,彻底清理了威胁,避免了重大运营事故。

这就是EDR的核心价值:不止能“查杀已知威胁”,更能“发现未知威胁”,还能在威胁扩散前及时遏制。

二、关键区别:EDR vs 传统杀毒软件

为了让大家更清晰地对比,我们整理了一张核心差异表,一看便知:

|

对比维度 |

传统杀毒软件 |

EDR系统 |

|

核心逻辑 |

基于特征码匹配,被动防御 |

基于行为分析,主动监测 |

|

防护范围 |

主要针对已知病毒、恶意文件 |

覆盖已知威胁、无文件攻击、APT等高级威胁 |

|

响应能力 |

仅能隔离/删除可疑文件 |

自动遏制威胁、隔离终端、溯源分析 |

|

日志记录 |

简单记录查杀结果 |

完整记录终端行为,支持全流程溯源 |

|

适用场景 |

个人终端基础防护 |

企业关键终端、服务器、混合办公场景 |

这里要特别提醒:随着攻击手段升级,现在很多企业级EDR已与EPP(终端防护平台)融合,形成“预防+检测+响应”的全流程防护,但核心优势依然是EDR的行为分析和响应能力。

三、常见疑问:这些坑别踩!

- 个人用户需要装EDR吗?

如果只是日常上网、办公,传统杀毒软件+防火墙基本够用;但如果经常处理敏感数据(如财务、个人隐私),或需要远程办公接入企业网络,建议使用个人版EDR(部分厂商提供免费基础版)。

- EDR会影响终端性能吗?

不会。现代EDR客户端采用轻量化设计,行为分析主要在云端/管理中心进行,终端本地仅负责数据采集,不会出现明显卡顿(除非终端配置极低,建议老旧设备优先升级硬件)。

- 装了EDR就万无一失了吗?

不是。EDR是“最后一道防线”,不能替代防火墙、网络隔离等前端防护。建议结合“网络防火墙+EDR+定期安全审计”的多层防护体系,才能最大程度保障安全。

四、总结:谁需要EDR?什么时候该部署?

最后帮大家明确适用场景:

- 企业用户:尤其是拥有核心业务服务器、混合办公场景、关键基础设施(如交通、能源)的企业,必须部署EDR;

- 个人用户:处理敏感数据、远程办公接入企业网络,或经常使用外接U盘、访问外部网站的,建议使用;

- 部署时机:最好在终端设备投入使用前预装,避免后期感染威胁后再部署,导致初始日志不完整。

网络安全的核心是“防患于未然”,EDR的价值就在于把威胁扼杀在萌芽状态,哪怕威胁突破了前端防护,也能快速响应、减少损失。

如果你的企业还在依赖传统杀毒软件,或者不清楚自己的终端防护是否到位,不妨试试部署EDR——毕竟,数据安全和业务连续性,值得每一份投入。

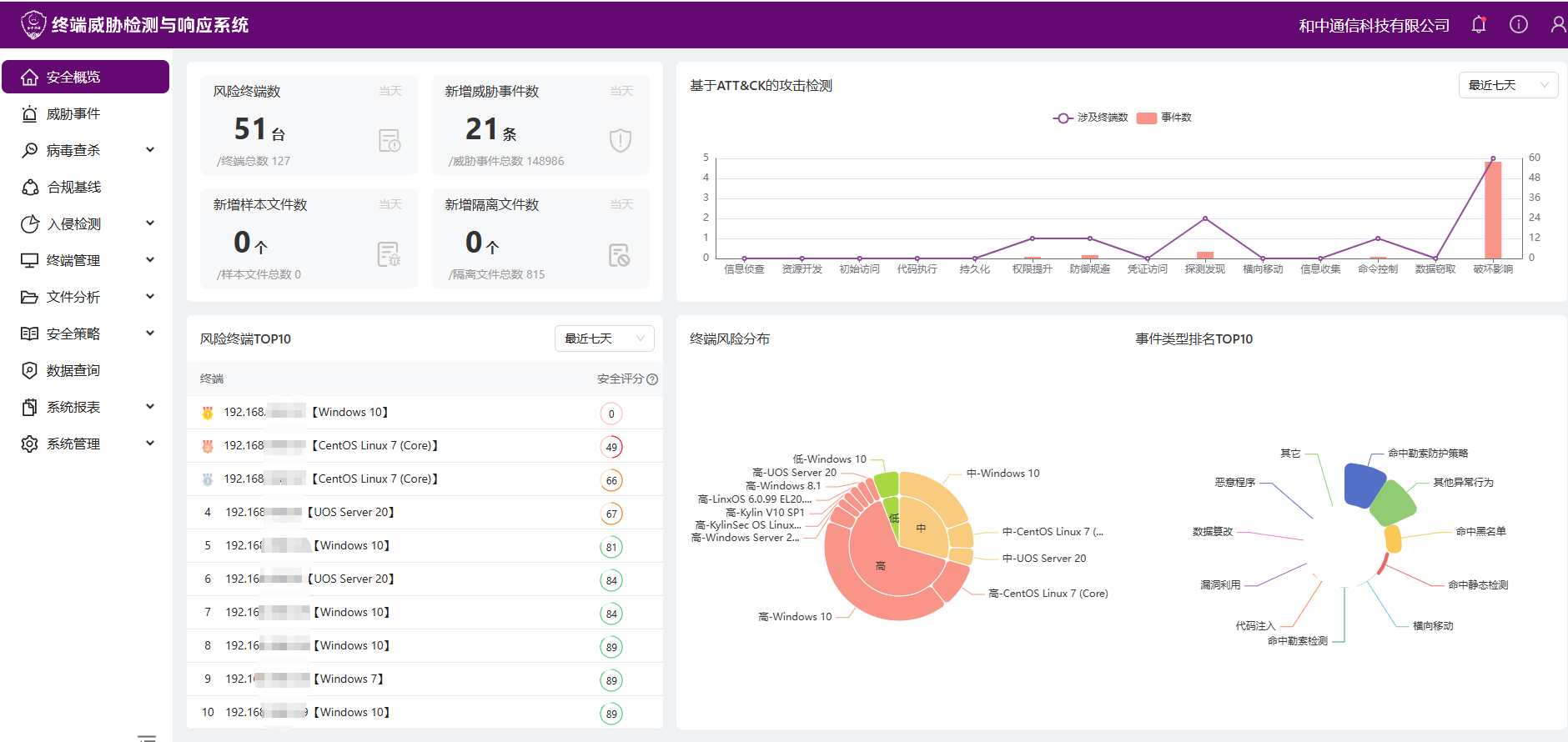

和中科技和中神雕内核级终端威胁监测与响应系统(EDR)简介

和中神雕内核级终端威胁监测与响应系统(EDR)是一款聚焦 PC 办公设备、企业服务器、移动设备等终端安全的防护产品,核心定位为 “内核级感知 + 全流程防护”,将防护理念从传统 “被动拦截” 升级为 “主动检测与响应”,构建覆盖事前 - 事中 - 事后的全周期终端安全防护体系。产品通过在系统内核层深度捕捉文件操作、进程活动、注册表变更、网络通信等各类终端行为,融合行为分析、威胁情报、攻击诱捕、机器学习及 MITRE ATT&CK 框架等核心技术,实现对终端威胁的精准识别、快速处置与全面溯源。

核心优势包括:1. 高效对抗高级威胁,通过关联程序执行后调用的文件、进程、网络等全量信息,清晰呈现攻击事件链路,强化无文件攻击等高级威胁的侦测能力;2. 深度追踪攻击意图,支持全量日志威胁狩猎、全网行为分析与远程调查取证,精准还原威胁传播路径、影响范围及攻击目的,为安全整改提供依据;3. 全流程闭环防护,事前通过漏扫、弱口令识别、安全基线核查等排查风险,事中依托多引擎实时监控,发现威胁即执行隔离、阻断等止损操作,事后通过日志分析、进程调用链溯源防范复发。

核心功能涵盖:事前排查预防(病毒查杀、USB 设备管控、资产盘点、漏洞扫描修复等);事中检测响应(IOC/IOA 检测、文件诱饵捕获、勒索防护、终端隔离、进程阻断等);事后追溯溯源(日志狩猎、攻击链分析、远程取证、漏洞复查等)。产品适配 Windows、Linux、Android、国产信创、虚拟化平台等多系统环境,支持内网、外网、工控网络、隔离网等多场景部署,部署模式包括私有化部署(适配大型集团及物理隔离网络)与公有云部署(支持快速接入)。

典型应用场景包括:攻防演练中的威胁检测与快速响应,作为纵深防护体系终端抓手,实现全流程安全支撑;等保合规基线核查,通过自动化扫描满足等保三级等合规要求,可视化呈现合规率并提供整改方案;移动设备统一监管,实现 BYOD 终端管理、个人隐私保护与家人亲情守护,覆盖多维度终端安全需求。